NFCulT é um pedido de exploração das implementações ultraleves do MF.

NFCulT é um pedido de exploração de implementações Ultralight MF criadas por Matteo Beccaro da empresa de segurança SecureNetwork SRL

Ele usa o NFC do seu telefone Android para explorar as vulnerabilidades já conhecidas, como:

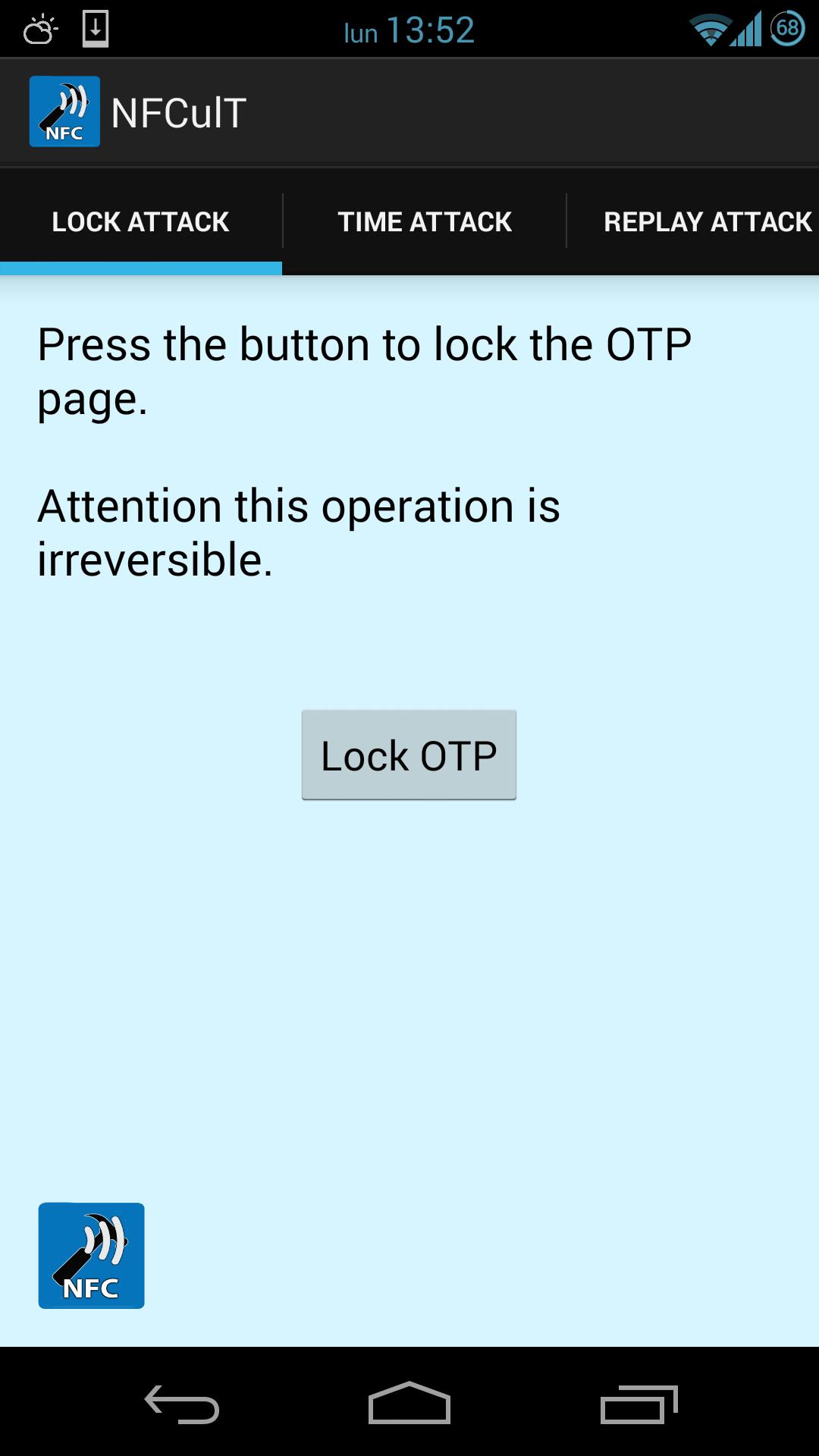

* Ataque de bloqueio

* Ataque de tempo

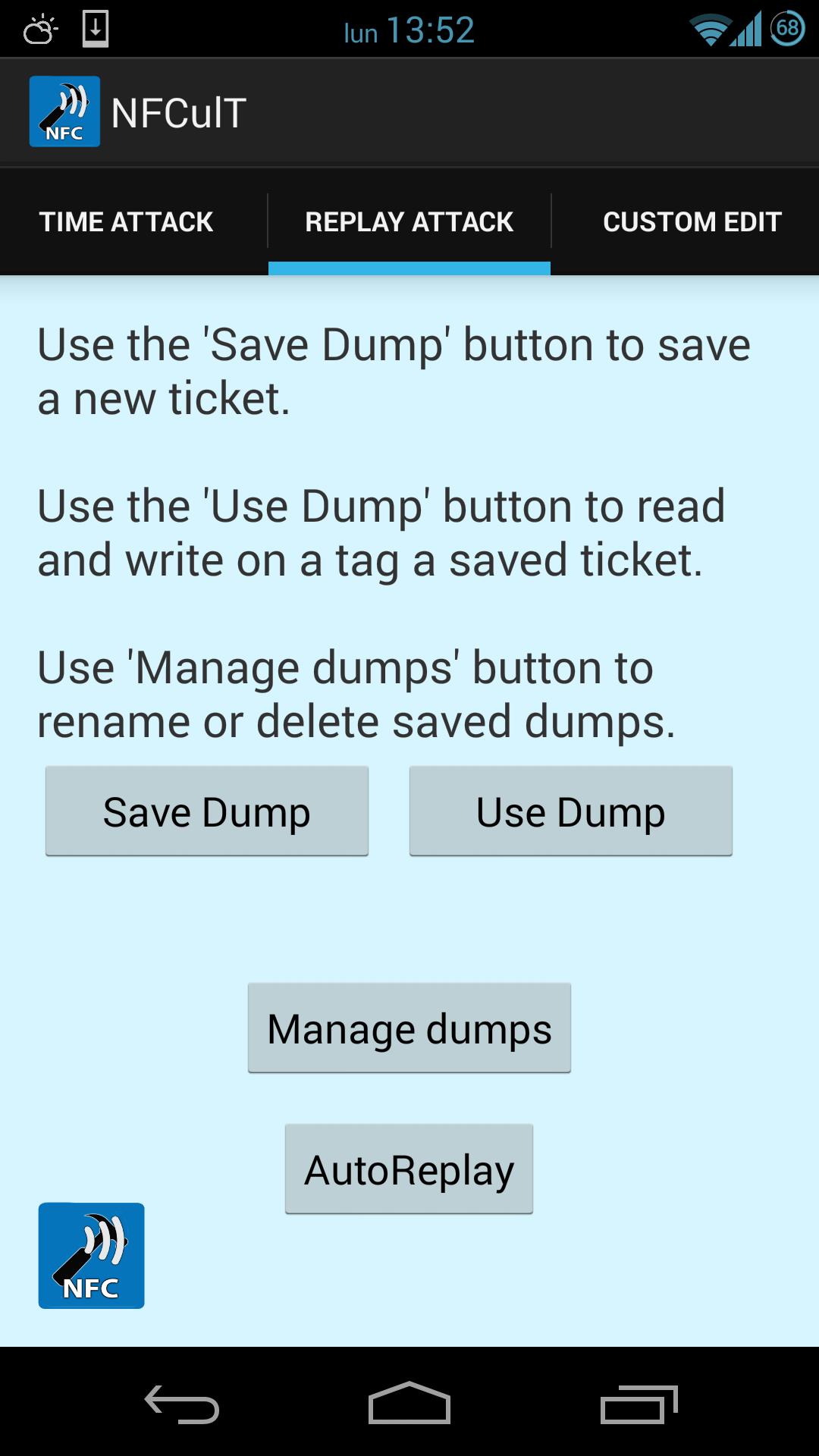

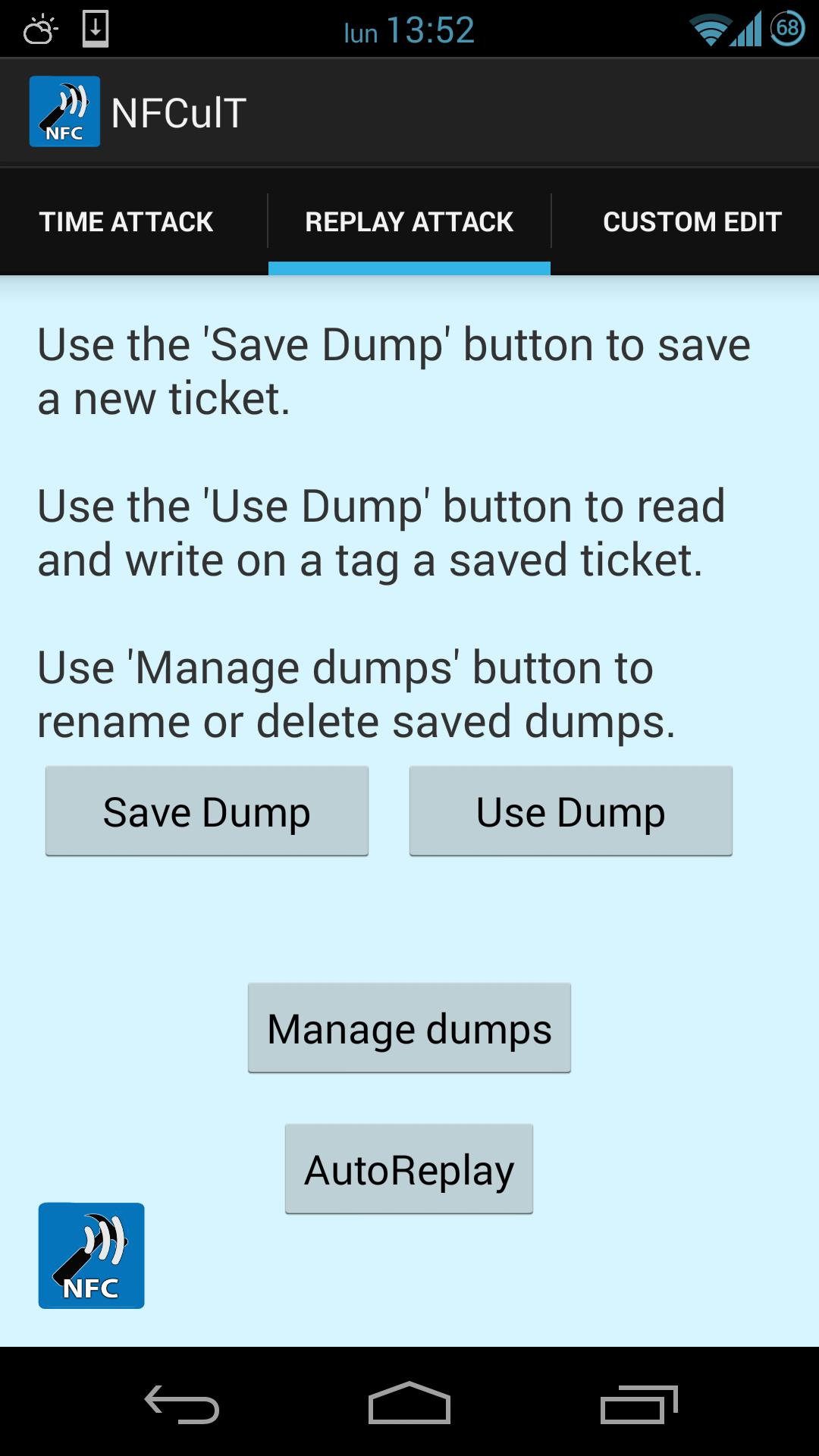

* Replay Attack

E também pode ajudar a pesquisas para desenvolver uma nova exploração.

Este primeiro lançamento ainda está na versão beta, uma versão mais completa e estável será lançada em setembro.

O aplicativo foi lançado em Blackhat US. Arsenal.

https://www.blackhat.com/us-14/arsenal.html#beccaro

As vulnerabilidades que as explorações do aplicativo estão listadas aqui:

Ataque de bloqueio:

https://www.defcon.org/images/defcon-21/dc-21-presentations/bughardy-eagle1753/defcon-21-bughardy-eagle1753-upt-circuming-in-mifare-ultralight-updated.pdf

Ataque de tempo:

http://media.ccc.de/browse/congress/2013/30C3_-_5479_-_en_-_saal_6_-_201312291215_-_building_a_safe_nfc_ticketing_system_-_bughardy_-_eagle1753.html

Para feedback e comentários, escreva em: [email protected]

August 11, 2025

August 11, 2025

August 10, 2025

August 10, 2025

August 10, 2025

August 10, 2025

August 9, 2025

August 9, 2025

August 8, 2025

August 8, 2025